「技術は完璧でも、人間は完璧ではない。」

2013年、世界最大の闇サイト「シルクロード」が突然崩壊した。Torという強力な匿名ネットワークを使い、数億ドル規模の取引を生んだ地下市場だ。しかしこの「絶対匿名」の帝国は、暗号が破られたわけでも、Torが突破されたわけでもない。崩壊の原因は、たった一人の人間の「小さなミス」だった。

情シス部門でセキュリティ教育を担当してきた経験から言うと、これはダークウェブの話ではなく「人間の油断」の話だ。普段の業務でも全く同じことが起きている。

この記事でわかること

- Torの仕組みとオニオンルーティングの原理

- シルクロードがなぜFBIに摘発されたのか(人間のミスの正体)

- 自分のメールアドレスが流出しているか確認する方法

- 流出が見つかったときの具体的な対処手順

1. ダークウェブの仕組み|Torはどうやって匿名性を守るのか

📌 要点:Torは通信を多層暗号化し複数サーバーを経由させる技術で、単一サーバーから利用者を特定することを困難にする仕組みだ。

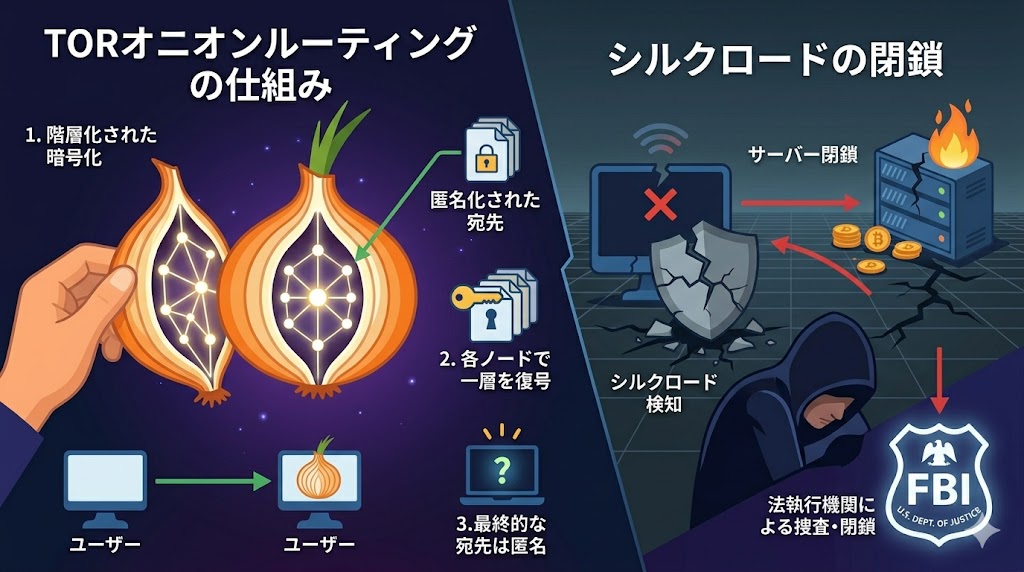

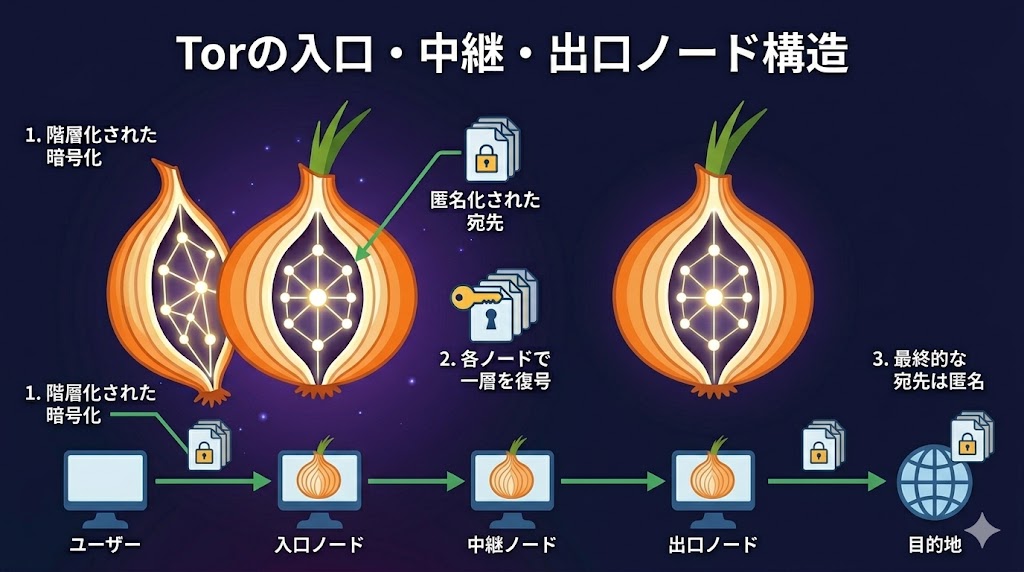

ダークウェブへのアクセスに使われるのが Tor(The Onion Router) だ。通信を「玉ねぎ」のように多層暗号で包み、世界中の複数サーバーを経由させる。

仕組みはシンプルで、3つのノードを通過する。

| ノード | 知っていること | 知らないこと |

|---|---|---|

| 入口ノード | あなたのIPアドレス | 最終目的地 |

| 中継ノード | 前後のサーバー情報のみ | 送信者・目的地の両方 |

| 出口ノード | 最終目的地のサイト | 送信者のIPアドレス |

この「分割された情報構造」によって、単一のサーバーから利用者を特定することは極めて困難になる。Tor自体は優れた匿名技術だ。問題は、技術の外側にある。

2. PEBKACが帝国を崩壊させた|シルクロード事件の真相

📌 要点:FBIはTorを突破したのではない。創設者がサイト立ち上げ初期に残した「Gmailアドレス」という小さな足跡が全ての発端だった。

セキュリティ業界には PEBKAC(Problem Exists Between Keyboard And Chair) という言葉がある。「問題はキーボードと椅子の間にいる」、つまり「原因はユーザー(人間)だ」という意味だ。

シルクロード事件はその教科書例だ。

創設者 ロス・ウルブリヒト は、2011年にサイト立ち上げ初期、「altoid」というハンドルネームで掲示板やRedditにシルクロードを宣伝した。その一部の投稿では、開発者募集のために Gmailアドレス を公開していた。このメールアドレスが後に本人と結びつく。

暗号は破られなかった。Torも突破されなかった。崩壊の原因はたった一つのメールアドレスだった。

情シス部門でセキュリティ研修を担当してきて痛感するのだが、どんなに強固な技術的防御を敷いても、「慣れ」や「初期の油断」が致命的な穴を生む。特に立ち上げ期のシステムは、設計思想がまだ固まっていない段階でのミスが多い。ウルブリヒトの失敗は、優れたエンジニアでも人間である以上避けられないミスの典型だと私は思っている。

3. 「見るだけ」は安全か|ダークウェブアクセスの実際のリスク

📌 要点:Tor利用自体は多くの国で違法ではないが、悪意ある出口ノードや捜査機関のハニーポットなど、技術外のリスクが複数存在する。

「少し覗くだけなら問題ないのでは?」という疑問はよく受ける。Torの利用自体は多くの国で違法ではない。しかし、不用意なアクセスには現実的なリスクがある。

悪意ある出口ノード:Tor通信の最後に位置する「出口ノード」は誰でも運営できる。悪意ある管理者がそこを運営していれば、暗号化されていない通信内容が盗み見られる可能性がある。

捜査機関のハニーポット:ダークウェブ上のマーケットやフォーラムには、捜査機関が運営する囮サイトが存在する。アクセスしただけで直ちに違法になるわけではないが、不用意な行動は思わぬトラブルを招く。

技術的な安全性と法的・実務的なリスクは別物だ。情報として知っておくことと、実際にアクセスすることの間には大きな距離がある。

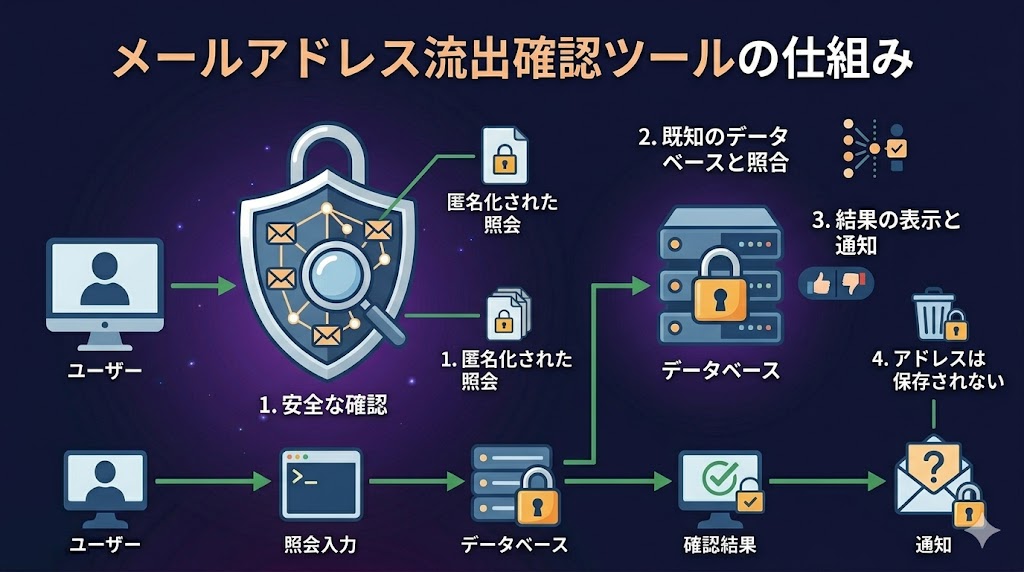

4. 自分のメールアドレスは流出していないか確認する

📌 要点:ダークウェブと最も身近に関係するのは個人情報の流出だ。無料の確認ツールを使えば数秒で自分の情報が闇市場に出ているか調べられる。

ダークウェブと最も身近に関係するのは「個人情報の流出」だ。過去の大規模ハッキングにより、多くのメールアドレスとパスワードが闇市場で売買されている。以下のツールで確認できる。

| ツール | 特徴 |

|---|---|

| Have I Been Pwned? | 世界最大級の流出データベース。メールアドレス入力だけで確認可 |

| Firefox Monitor | Mozillaが提供。新たな流出発生時に通知機能あり |

| Google ダークウェブレポート | Googleアカウントのセキュリティ機能から利用可 |

5. 流出が見つかったときの対処手順

📌 要点:流出確認後に即対処すれば被害は防げる。パスワード変更・2FA設定・管理ツール導入の3ステップを今日中に実行しよう。

もし流出が確認されても、すぐに対処すれば被害は防げる。

- パスワードをすぐ変更する:流出したパスワードは今すぐ変える。使い回している場合は全サービスで変更する(使い回し自体を直前の問題と認識すること)。

- 二要素認証(2FA)を有効化する:パスワードが漏れても、スマートフォン認証があれば不正ログインを防げる。Google・LINE・各種銀行アプリで設定できる。

- パスワード管理ツールを使い始める:Bitwarden(無料)や1Password(有料)を使えば、全サービスで異なる複雑なパスワードを安全に管理できる。マスターパスワード一つで全管理できる。

よくある質問(FAQ)

- QTorを使うと犯罪者になりますか?

- A

Tor自体の使用は日本を含む多くの国で違法ではありません。

問題はTorを使って何をするか、です。報道記者や内部告発者が身元を守るために使う正当な用途もあります。

- Qダークウェブには何が売られているのですか?

- A

流出した個人情報・クレジットカード番号・偽造文書・マルウェアなどが取引されています。

なかにはシルクロードのように薬物・武器の売買が行われていたケースもあります。

- QVPNとTorはどう違いますか?

- A

VPNは通信を暗号化してVPNサービス提供者のIPアドレスに見せかける技術です。

TorはVPNより強力な匿名性を持ちますが、通信速度が大幅に低下します。日常的なプライバシー保護にはVPNで十分なケースがほとんどです。

- Qシルクロードはなぜ「世界最大」と言われたのですか?

- A

創設から約2年で数億ドル規模の麻薬取引が行われた地下市場で、参加者数や取引規模で当時のダークウェブ最大だったとされています。

- Qパスワードが流出していた場合、すでに被害が出ていますか?

- A

必ずしすぐに被害が出るかといことでもありません。

流出したリストが悪用されるまでにタイムラグがあることも多く、確認後すぐに対処することで被害を防げるケースがほとんどです。

まとめ

- TorはIPアドレスを3段階のノードで分散させることで、単一サーバーからの追跡を困難にする優れた匿名技術だ

- シルクロード崩壊の原因は技術的な破綻ではなく、創設者が初期に残した「一つのGmailアドレス」だった

- PEBKACの教訓は、どんな強固な技術も「人間のミス」の前では無力になりうるということだ

- 自分のメールアドレスが流出しているかは無料ツールで今すぐ確認でき、流出後の対処も手順通りに行えば被害は防げる

セキュリティの最強の弱点は、いつの時代もシステムではなく人間だ。技術への過信をやめ、「自分もミスをする」という前提で設計する。それが情シス22年で学んだ唯一の教訓だと思っている。

🔗 関連記事: