ニュースで毎日のように聞く「ハッキング」という言葉。多くの人は、暗い部屋で黒い画面に向かい、複雑なコードを高速で打ち込む魔法のような世界を想像するかもしれません。しかし、その本質は驚くほど柔軟な「想像力」と、システムの仕様を逆手に取る「論理的なパズル」にあります。

「ハッキングの手法ってあっと驚くようなユニークな想像力から生まれてくるんですよね」

彼らは正面突破が難しいと分かれば、瞬時に「裏口」や「窓」の存在を探し始めます。そこには最新のテクノロジーだけでなく、人間の心理や、設計者が無意識に置いた「デフォルト」という名の隙を突く巧妙な戦略が隠されています。

本記事では、現代のログイン制限を無力化する“逆転の発想”から、数千円のリモコンに屈した給油機の悲劇まで、攻撃者の視点から自分の身を守るための真のリテラシーを解き明かします。正しさを知る前に、まずは「敵の狡猾さ」を知ることから始めましょう。

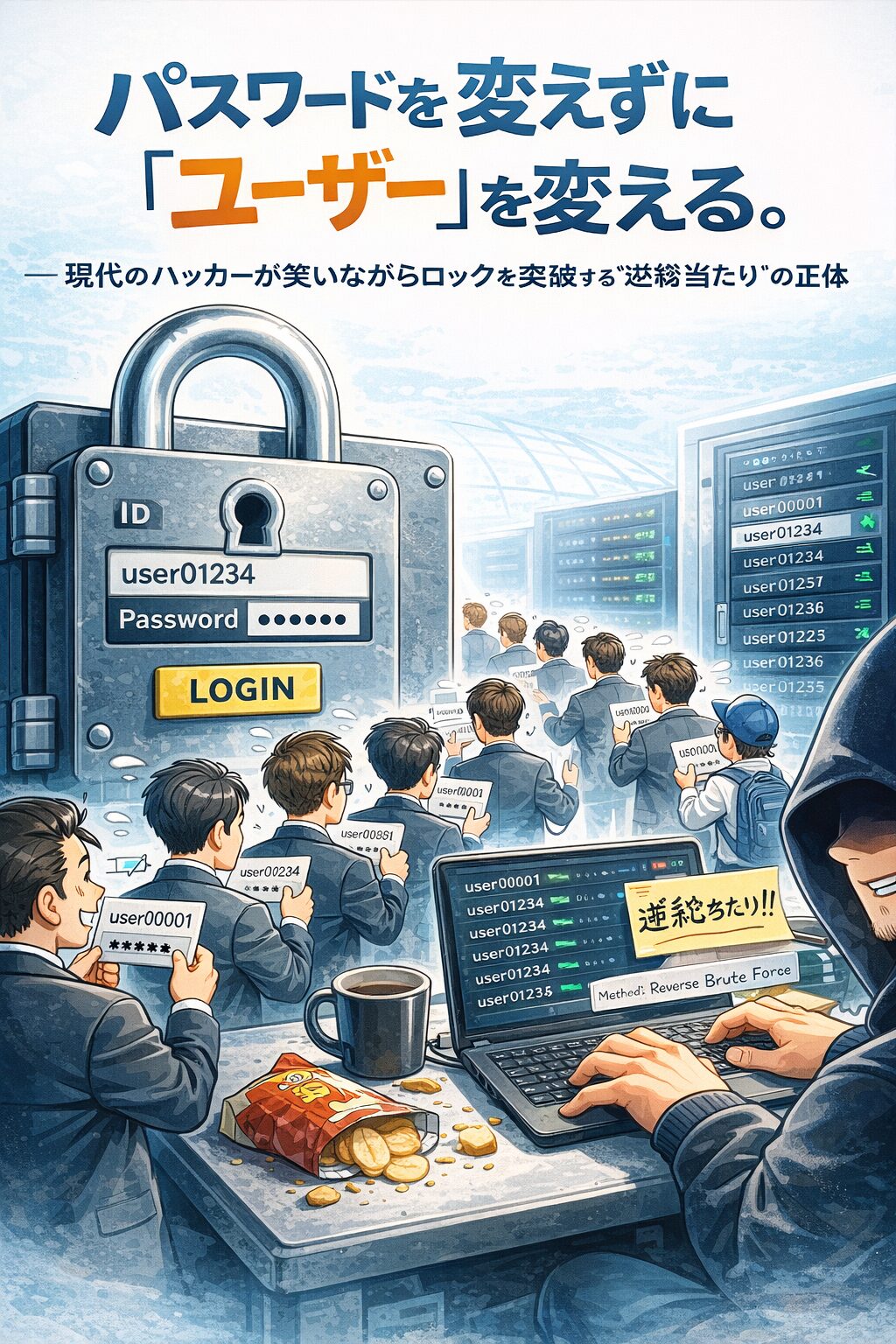

1. ログイン制限を無効化する「逆転の発想」:逆総当たり攻撃

今のWebサービスは、非常に強固に守られています。ログインに数回失敗すればアカウントがロックされ、数時間は操作不能になるのが一般的です。特定のターゲットのパスワードを「123456」から順に試していくような古典的な「辞書攻撃」や「総当たり攻撃」は、現代ではもはや通用しません。

しかし、ハッカーはこの「数回失敗するとロックがかかる」という仕様そのものを利用します。それが、パスワードを「123456」や「password」といった安直な文字列に固定し、ユーザー名(ID)の方を次々と変えていく「逆総当たり攻撃(パスワードスプレー攻撃)」です。

「ユーザーを変え続ければいいよな。123456ってパスワードを固定してIDの方をガチャガチャ変えていくと全部1回目で失敗して次に行けますもんね」

この発想の転換は、防御側にとって極めて厄介です。一人のユーザーに対しては1回しか試さないため、サービスの制限機能は「単なるログインエラー」として見過ごしてしまいます。しかし攻撃側は、膨大なメールアドレスのリストに対してこの攻撃を爆速で実行し、「たまたま安直なパスワードを使っている誰か」という名の脆弱なドアを見つけ出します。

特定の誰かを狙い撃ちにするのではなく、広大な砂漠の中から鍵の開いた家を一軒ずつ探していく。そんな身も蓋もない、でも極めて合理的な戦略の前に、多くのシステムが無防備なまま晒されています。彼らは私たちの作る「ルール」をじっと観察し、その裏をかく方法を笑いながら考えているのです。

2. 不可逆なはずの値を破る、計算済みの辞書「レインボーテーブル」

私たちが入力するパスワードは、通常そのままの形で保存されているわけではありません。「ハッシュ化」という数学的な処理を施され、元の文字列が分からない不可逆な値としてデータベースに保管されます。もしデータベースが流出しても、ハッシュ値から元のパスワードに戻すことは理論上不可能(不可逆)とされています。

しかし、ハッカーはこの「理論上の不可能」を、力技の工夫で突破します。それが「レインボーテーブル」と呼ばれる手法です。

彼らは世の中に出回っている「よく使われるパスワード」をあらかじめ全てハッシュ化し、その「元の文字」と「計算結果の値」をセットにした巨大な対応表を辞書として持っておくのです。

もしハッシュ値が流出してしまったら、ハッカーはこの巨大な辞書と照合するだけで、一瞬にして元のパスワードを特定できてしまいます。現在では「クラックステーション」のような、ハッシュ値を入れるだけでパスワードを逆引きできるサイトまで公開されており、ハッシュ化という壁は、もはや辞書を引くのと同じレベルまで低くなっているのが現実です。

「存在しないのに成立しているセキュリティの回答を出すっていう新しい特技だよこれ」

かつては何年もかかった複雑な計算結果を、あらかじめ「持っておく」という発想。どれだけ高度な数学を駆使しても、それを「ただの検索作業」に置き換えてしまうハッカーの狡猾さには、ため息が出るばかりです。

3. 防御側の「味付け」:ソルトとペッパーという名の優しさ

レインボーテーブルという巨大な辞書攻撃に対し、開発者側もただ手をこまねいているわけではありません。そこで生み出されたのが、ユーザーのパスワードに「独自の文字列を付け足す」という工夫です。これを料理になぞらえて「ソルト(塩)」と呼びます。

例えば、ユーザーが「123456」という極めて弱いパスワードを設定したとします。システム側はこれをそのままハッシュ化するのではなく、勝手に「hx_5d」といったユーザーごとに異なるランダムな文字列を結合してからハッシュ化します。

「ユーザーってどうせ弱めのパスワード入れちゃうからそこに勝手にくっつけて長くして頑丈にしてやろうみたいな発想ですね」

このたったひと手間があるだけで、ハッカーが用意した一般的なレインボーテーブル(辞書)の値とは合致しなくなり、解読の難易度は飛躍的に向上します。実際のところ、ユーザーに「もっと複雑なパスワードを」と強要するのには限界があります。だからこそ、システム側で「塩」を振って強制的に頑丈にする。この「人間の弱さを前提とした設計」こそが、現代セキュリティの知恵であり、エンジニアたちの優しさでもあります。

さらに重要な機密情報を扱う場合には、データベースとは別の場所に保管された「ペッパー(胡椒)」と呼ばれる共通の文字列を足す手法も取られます。二重三重の「味付け」によって、私たちの情報は守られているのです。

4. 「0000」が招いた10万リットルの略奪。物理ハッキングの教訓「デフォルトは悪」

ハッキングは、なにも暗い部屋でパソコンを叩くことだけではありません。2019年にパリで起きた、インターネットに繋がっていない給油機から10万リットルのガソリンが盗まれた事件は、その象徴的な事例です。

犯人たちが使ったのは、なんと中古市場で数千円で買った給油機用の「リモコン」でした。多くの給油機はリモコンで価格設定や管理ができますが、通常は暗証番号が必要です。しかし、ほとんどのオーナーは出荷時の初期設定(デフォルト)である「0000」を変更せずに使い続けていたのです。

「デフォルトは悪っていうことです。ハッキングは別にインターネットに繋がってなくても電子機器だったらできる」

正直なところ、あなたが今この記事を読んでいるそのWi-Fiルーターや、オフィスの片隅にある複合機、あるいは自宅の見守りカメラ。それらの管理画面のパスワード、出荷時の「admin」や「0000」のままになっていませんか?ハッカーにとって、それは施錠されていないドアと同じです。

技術的なハッキング以前に、「初期設定を変えない」という隙が最大の脆弱性を生みます。IoTデバイスを導入して便利さを手に入れるとき、私たちは同時に「家の中に窓を一つ増やしている」という自覚を持つべきです。デフォルトのパスワードを放置することは、泥棒に「どうぞお入りください」と合鍵を渡しているのと同じなのです。

5. 海外からのアクセス制限を突破する、正当な「盾」としてのVPN

ハッキングのような技術を、私たちの不便を解消するために「正しく」使う方法もあります。その代表例がVPN(仮想専用回線)です。例えば、海外出張中や留学中に、日本国内専用のサービスを利用したくても、地理的な制限(ジオブロッキング)で弾かれてしまうことがあります。

「海外からファンザをザッピングしたいあなたも是非ですね」

ポッドキャストでも触れられた通り、VPNを使って日本のサーバーを経由することで、IPアドレスを「日本国内からのアクセス」として認識させ、制限を突破することができます。「サーフシャーク(Surfshark)」のような強力なVPNサービスは、単なるエンタメ利用だけでなく、公衆Wi-Fiなどで情報を盗み見られるリスクを物理的に遮断するための、現代のビジネスパーソンにとっての「防弾チョッキ」でもあります。

セキュリティを向上させつつ、インターネットの不自由を解消する。攻撃者の視点を学ぶことは、同時に自分たちを自由に、そして安全にするための武器を手に入れることでもあるのです。

まとめ

この記事をまとめると…

- 逆総当たり攻撃の狡猾さ:パスワードではなくユーザー名を変え続けることで、現代のロック機能を無力化する「逆転の発想」。

- ソルト(塩)による防衛:計算済みの辞書(レインボーテーブル)を無効化するために、システム側でパスワードに「隠し味」を加えるエンジニアの知恵。

- デフォルトは悪:初期設定の「0000」が10万リットルのガソリンを盗ませた。IoTデバイス導入時のパスワード変更は必須の儀式である。

- ハッキングは想像力:技術的な知識以上に、「もしこう動いたらどうなるか?」というパズルを解くような想像力がセキュリティの本質である。

ハッカーたちが狙うのは、いつも私たちの「ルールへの過信」と「デフォルトへの油断」です。まずは身近なデバイスの初期パスワードを見直すことから、防御の想像力を働かせてみませんか?彼らのしつこいほどの想像力に対抗できるのは、私たちの地道なリテラシーの積み重ねだけなのです。

配信元

番組名:ゆるコンピュータ学ラジオ

タイトル:ハッキング手法をクイズにしました。#193

配信日:2025-09-14