セキュリティ脆弱性と聞くと、多くの人は「ソフトウェアのバグ」を連想します。しかし、現実のインシデントの多くは、もっと根源的で単純な原因から生まれています。

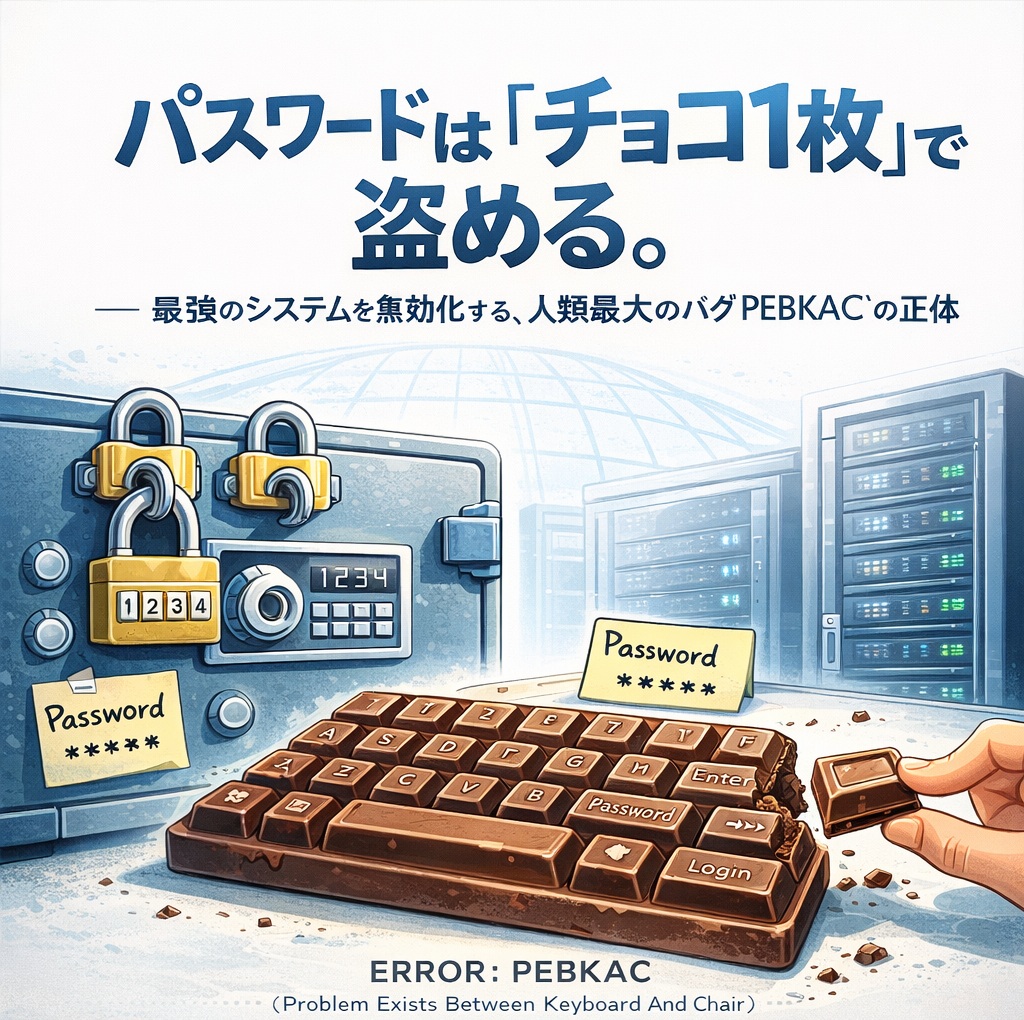

それが PEBKAC(Problem Exists Between Keyboard And Chair)。

「問題はキーボードと椅子の間に存在する」――エンジニアが自戒と皮肉を込めて語るこの言葉こそが、セキュリティの本質を突いています。

1. PEBKACとは何か?

PEBKACは、技術的な欠陥ではなく「利用者や運用者のミス」を指すスラングです。

- 不審メールのリンクを反射的にクリックする

- 利便性のために管理者権限を安易に付与する

- 覚えやすいパスワードを複数のサービスで使い回す

これらはシステムの“仕様”ではなく、“運用(人間)”の脆弱性です。セキュリティの穴は、コードの中だけでなく、画面の前に座る「人間」の中にも存在します。

2. なぜ“人間”が最大の脆弱性になるのか?

多要素認証(MFA)やゼロトラストなど、技術的な防御壁は年々高度化しています。それでもインシデントがなくならない理由は単純です。

「人間は、安全よりも利便性を優先する生き物だから」

「早く終わらせたい」「面倒な手順を省きたい」という心理は、どんな強固な暗号よりも突破しやすい穴となります。攻撃者は、この心理的なショートカットを狙ってきます。

3. Microsoftの歴史が示す「思想転換」

2000年代初頭、Windowsは深刻なワーム攻撃に晒されました。これを受けて2002年にビル・ゲイツが打ち出した「Trustworthy Computing(信頼できるコンピューティング)」構想は、単なるバッチ対応ではありませんでした。

それは、「人は必ずミスをする」という前提を設計に組み込むという思想転換でした。

- セキュリティを開発の初期段階から組み込む(Security by Design)

- デフォルト設定を最も安全な状態にする(Secure by Default)

- ユーザーの誤操作を前提に、被害を局所化する

Microsoftの歴史が示した教訓は、「人間を修正する」のではなく「人間を前提に設計せよ」というメッセージでした。

4. 技術的脆弱性 vs 人的脆弱性(PEBKAC)

| 分類 | 具体例 | 対策の方向性 |

|---|---|---|

| 技術的脆弱性 | バッファオーバーフロー等 | 迅速なパッチ適用 |

| 設計ミス | 権限設定の不備 | アーキテクチャの見直し |

| 人的脆弱性 | フィッシング・誤設定 | UI/UXの改善・権限の最小化 |

人的脆弱性が最も難しいのは、人間をプログラムのように「アップデート」して完全にミスを消し去ることはできないからです。

5. 現代セキュリティの本質:人間前提設計

今、私たちに求められているのは「人がミスをしない仕組み」ではありません。

「人がミスをしても、それが致命傷にならない仕組み」です。

- 最小権限原則:もし騙されても、被害範囲を最小限に抑える。

- UIレベルの警告強化:無意識の操作を「意識的な判断」に切り替える。

- 検知の自動化:人間の「慢心」をシステムが客観的に監視する。

PEBKACは笑い話ではなく、すべての堅牢な設計における「出発点」なのです。

まとめ:最大の脆弱性は“コードの外側”にある

セキュリティ脆弱性は、必ずしも高度なハッキング技術から生まれるわけではありません。クリック一つ、設定ミス一つといった日常の延長にあります。

「人間を責める」のをやめ、「人間を前提に設計する」。

そこから、本当の意味で“信頼できる”セキュリティが始まります。

FAQ

Q1. PEBKACは正式な専門用語ですか?

いいえ、エンジニア間のスラングです。しかし、現代では「人的要因(Human Factor)」として学術的・実務的にも重要視されています。

Q2. 人的ミスは訓練でゼロにできますか?

不可能です。訓練は「確率を下げる」ためのものであり、ゼロにすることを前提とした運用は非常に危険です。

Q3. 企業が優先すべき対策は?

多要素認証(MFA)の導入と、最小権限原則の徹底です。これらは、PEBKACが発生した際の「延焼」を防ぐ最も効果的な手段です。